Nel Belpaese l’attacco dei fratelli Occhionero è stato bollato come rischio per la sicurezza nazionale con tanto di sordide tinte dei giochi di potere delle logge massoniche. In realtà il malware inviato era una versione modificata di un codice noto già da diversi anni e solo 29 account della lista “POBU” (POlitical BUsiness), quella delle maggiori cariche dello Stato, sono stati tratti in inganno. Strumenti e tattiche di attacco ben diverse da quelle utilizzate per i nostri ministeri.

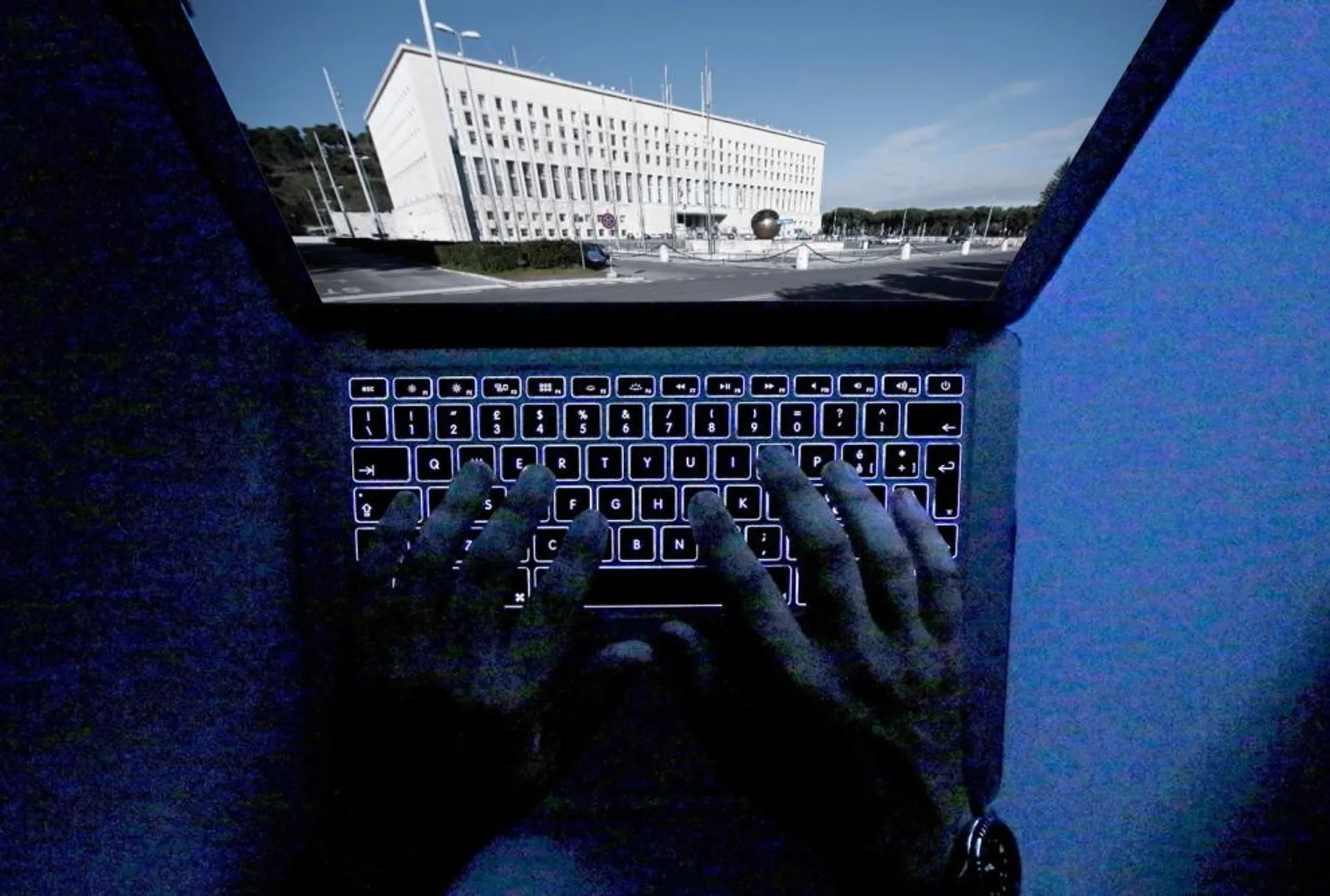

Il nostro Paese ha un ruolo determinante in Europa e nella Nato. E’ crocevia di interessi e informazioni ed è sotto attacco. Si tratta di una minaccia reale per la sicurezza nazionale perché i nostri sistemi di protezione sono fragili, tanto che non condividiamo nemmeno le informazioni. Il Cert nazionale (Computer emergency response team ndr) dovrebbe scoprire le incursioni, coordinare le misure di difesa, definire le risposte, in realtà si limita a diramare notizie spesso non utili ai pochi tecnici disponibili.

Quando ci sono stati gli attacchi al MAE e alla Difesa sono stati creati dei gruppi interministeriali, composti da Intelligence, Difesa e Cnaipic escludendo i Cert perché ritenuti non adeguati. Il Nucleo per la Sicurezza Cibernetica avrebbe dovuto coordinare questa crisi cyber di portata nazionale, tra i ministeri non c’è alcun protocollo di intesa per lo scambio delle informazioni e, solo a partire da quest’anno, le forze armate italiane avranno il loro comando per attività cyber. E se non bastasse, come è accaduto per la Farnesina, abbiamo affidato la protezione dei segreti della nostra politica estera a società straniere. Mancano ancora regole condivise e definizioni chiare, servono dialogo e cooperazione in un sistema che invecchia in fretta. L’Europa ci impone, entro l’anno prossimo, di creare un’unica struttura in grado di gestire le emergenze cyber. L’allarme l’aveva lanciato già nel 2004. Alla fine abbiamo atteso il 2013 per varare un sistema di protezione, ma privo dei necessari fondi. La legge di Stabilità 2016 ha stanziato 150 milioni di euro per la cyber-sicurezza. 15 dovrebbero andare al Cnaipic che fino ad ora non è riuscito ad arginare i ripetuti attacchi. La Difesa prenderà 20 milioni dall’Intelligence per costituire il Comando Interforze Operative. Cifre non molto consistenti se paragonate ad altri Paesi e intanto manca un cyber command centrale e una presa di coscienza culturale e politica che riunendo l’attuale polverizzazione di capacità e conoscenze sviluppi abilità di difesa proattiva.

Quanto alla tipologia dei recenti attacchi subiti i nostri analisti di cyber security sono sempre più convinti che la matrice sia russa: non tanto per l’utilizzo della lingua cirillica, quanto per la modalità di stesura logica del codice e perché l’acquisto degli exploit, necessari per bucare sistemi informatici, porta ad alcune piazze di mercato nero già utilizzate in passato da gruppi hacker legati agli ambienti dell’intelligence russa. E poi ci sono le risorse telematiche utilizzate, in particolare il colosso di servizi telematici francese OVH, il più grande cloud in Europa. «I russi lo utilizzano spesso perché giocano sul ritardo normativo europeo, i controlli della rete sono frammentati, non c’è un’autorità sovranazionale e molta poca collaborazione, anzi spesso competizione», spiega Gianni Cuozzo, imprenditore esperto di intelligence militare informatica e consulente per diversi paesi dell’area NATO. Come sempre la lentezza dell’Europa unita la rende vulnerabile e, in questo caso, spettatrice del traffico di dati sensibili rubati qua e là.

«Definirli semplici gruppi hacker è riduttivo. Hanno capacità, strumenti e risorse propri di un sistema di diretta derivazione statale e agiscono come un corpo d’armata, con uno schema gerarchico che non è proprio dei collettivi hacker», precisa Cuozzo. Sono sospettati di essere la longa manus del Cremlino. Sospettati perché il loro livello di sofisticazione ed innovazione è tale da non permettere ancora di comprendere appieno la loro struttura organizzativa e la loro localizzazione, del resto osservano diligentemente la regola di cancellare le proprie tracce e si spingono fino al monitoraggio della vittima anche dopo averla attaccata. Le principali sigle dietro cui nascondono la loro minaccia avanzata persistente sono Apt 28 e 29.

Il primo gruppo, operativo dalla metà degli anni 2000, afferma di far parte del network di Anonymous ma per diversi analisti è legato al GRU, l’agenzia di intelligence militare russa. Ad Apt28 è stato attribuito dall’attacco dell’aprile 2015 al network televisivo TV5Monde, che in un primo tempo Daesh s’era voluto intestare, alla campagna, durata 6 mesi, tra il 2014 ed il 2015, ai danni del Parlamento tedesco. Il rischio è che siano entrati in possesso di dati utilizzabili per influenzare l’andamento delle elezioni federali in programma per il prossimo settembre, tanto che lo scorso dicembre Hans George Maassen, capo dell’Ufficio per la protezione della Costituzione, l’intelligence interna della Germania ha dichiarato: «c’è un’attività sempre più aggressiva di spionaggio informatico, sono hacker russi a voler disorientare la società tedesca». E’ opera di Apt28 anche l’incursione nei sistemi di WADA, l’agenzia mondiale Antidoping, le cui informazioni “esfiltrate” sono state utilizzate come campagna di contro informazione rispetto allo scandalo doping dello sport russo. Un attacco ancora in corso secondo alcuni esperti. «Di certo le modalità con cui agiscono sono quelle del mantenimento dell’accesso costante», spiega Cuozzo «il successo di un’operazione è determinato da quanto tempo riesco a stare nel sistema. Mentre hai capito che ti ho attaccato, ho già cambiato tipo di infezione e tu utilizzerai procedure per la sicurezza per un vettore non accorgendoti che io ne uso già un altro».

Secondo l’analisi della società di sicurezza CrowdStrike Intelligence, tra il 2014 ed il 2016, il gruppo ha creato dei malware per sistemi operativi per smartphone Android, pensati appositamente per poter essere installati su dispositivi di militari membri dell’artiglieria ucraina rilevando quindi la posizione per meglio riadeguare le linee del fronte e capire le traiettorie di tiro. Ed è proprio utilizzando la stessa modalità di iniezione di phishing che hanno avuto accesso alla rete del Democratic National Committee statunitense. Insieme a loro avrebbe agito, per un periodo di almeno un anno, Apt 29, conosciuto anche come “Office Monkey”, (nascondendo un malware all’interno di un file flash video in cui veniva rappresentata una scena comica di una scimmia hanno attaccato il sistema informatico dei Capi di Stato Maggiore delle forze Armate Americane da marzo a luglio 2014) “The Duke” e “Cozy Bear”. Secondo le analisi e le informazioni raccolte, Cia e Fbi e, in misura più moderata Nsa, sono convinte che l’obiettivo finale della campagna russa sia stato quello di danneggiare Hillary Clinton e favorire Donald Trump, oltre che di screditare il sistema elettorale americano.

Non ci sono certezze. Del resto Apt 28 è considerato di difficile individuazione anche a causa di un continuo aggiornamento tecnico mediante campagne d’acquisto massiccio di 0 day (ossia vulnerabilità non divulgate o per le quali non vi è al momento disponibile alcuna soluzione fintanto che le case di produzione non rilascino security fix). Per quanto riguarda Apt 29, il gruppo è pressoché invisibile ed è per questo che è ritenuto ancor più pericoloso. Molti analisti ritengono che si tratti di un’unità autonoma di hacker del Cremlino, affiliata con i Servizi di Sicurezza Federali (FSB), concentrata su obiettivi politici più che economici e capace di utilizzare tecniche molto avanzate di offuscamento, tipo quelle di steganografia per il comando e controllo dei malware così da rendere particolarmente difficile l’intercettazione nonostante impieghino canali di comunicazione pubblica come Twitter e Github. Rubare informazioni segrete, utilizzare i contenuti per influenzare le opinioni pubbliche in occasione di elezioni.

Le intelligence occidentali sono convinte che sia in atto una campagna tesa a inquinare i processi politici, seminare incertezza, confondere i mercati. Nessuno può dimostrarlo, ma tutti indicano l’origine russa degli hacker. Da Mosca, dopo la recente notizia dell’attacco di primavera 2016 alla Farnesina, è arrivata chiara la smentita: «la solita campagna mediatica, dietro cui non ci sono fatti», ha commentato la portavoce del ministero degli esteri Maria Zakharova. E così mentre si discute di riavvicinamento della Russia all’Europa, di invito per Putin al G7 di Taormina dove si parlerà anche di cyber sicurezza - un invito a cui si è opposta fermamente la Gran Bretagna di Theresa May- i tedeschi sono all’erta per le elezioni di settembre e l’intelligence francese ritiene che la Russia stia lavorando attraverso gli hacker per favorire Marine Le Pen. Anche in Olanda, dove si vota a marzo, i servizi hanno lanciato l’allarme. E così Parigi ha da poco annunciato la prossima nascita di un Cyber Command per le operazioni militari, mentre Berlino ha stanziato un miliardo per dotare 13.500 soldati degli strumenti in grado di proteggere enti pubblici e società private.

Inchieste

14 febbraio, 2017Il nostro Paese ricopre un ruolo cruciale nella Ue, nella Nato e nei vertici internazionali G7. Ma i nostri sistemi di protezione contro le intrusioni informatiche sono fragili. Perché non c'è coordinamento e mancano regole condivise. E così la sicurezza nazionale è sempre più a rischio

LEGGI ANCHE

L'E COMMUNITY

Entra nella nostra community Whatsapp

L'edicola

Il diritto alle vacanze - Cosa c'è nel nuovo numero de L'Espresso

Il settimanale, da venerdì 15 agosto, è disponibile in edicola e in app