In Italia e negli Usa la Hacking Team ha potenti sponsor. Riuscirà a sopravvivere allo scandalo?

«E' ancora da vedere. Sappiamo dai documenti usciti che hanno venduto i loro prodotti ai governi più repressivi del mondo. Sappiamo che hanno inserito segretamente delle funzioni nel software per il controllo a distanza dei computer, e questo permetteva loro di avere un accesso clandestino senza che i governi a cui l'avevano venduto lo sapessero. Sappiamo che hanno cercato in ogni modo di schermare il loro business dalle richieste di informazioni da parte delle Nazioni Unite. Sappiamo che la sicurezza delle loro reti era piuttosto scadente, e questo lo sappiamo perché l'attacco è riuscito a penetrare completamente e in modo grave le loro reti. Hacking Team ha già detto a tutti i loro clienti di smettere di usare il loro software perché non è più sicuro. La società può ancora avere abbastanza soldi sui propri conti bancari per rimanere ancora in piedi per un po', ma chi sarà ancora disposto a fare affari con loro?».

Ora che il trojan RCS della Hacking Team è fuori controllo, i criminali potrebbero usarlo?

«Certamente è possibile che altri imparino a usare le loro tecniche, adesso che il software è pubblico. Però io non vedo nulla di particolarmente avanzato nei loro prodotti: erano solo "confezionati" in modo attraente per essere usati dai governi del terzo mondo».

Come usare tecnologie tipo il trojan di Hacking Team per colpire criminali efferati, senza che finiscano anche nelle mani di regimi totalitari e repressivi?

«Non si può. Non c'è modo di risolvere questo problema. E questa è la caratteristica fondamentale della Rete globale. Deve esserci una risposta che vale per tutti: o abbiamo un mondo in cui tutti possono spiare - la Nsa, la polizia italiana, il governo sudanese - oppure abbiamo un mondo in cui nessuno può spiare. E questo problema non si pone solo per Hacking Team. L'azienda era un costruttore di cyber armamenti per governi e organizzazioni che non potevano costruirseli da soli. Ma Stati Uniti, Inghilterra, Russia, Cina e altri paesi sono sviluppati abbastanza da potersi costruire i loro strumenti di sorveglianza e hackeraggio».

E' vero che trojan come l'RCS di Hacking Team permettono di piazzare falsi dati, e quindi false prove, nei computer o nei telefoni della persona presa di mira?

«E' vero. Quando qualcuno arriva a prendere il controllo di un computer, può fare molto di più che copiare dati: può anche aggiungerli o cancellarli. Questo significa che può piantare false prove nel computer dell'obiettivo e questo pone problemi per le forze dell'ordine che operano con integrità, mentre fornisce soluzioni alle forze dell'ordine che operano in maniera illegale».

Come giudica la decisione di WikiLeaks di pubblicare l'intero database dei documenti hackerati di Hacking Team?

«Personalmente, sono molto felice di vedere un'azienda pericolosa come Hacking Team esposta in questo modo. Le questione etiche correlate alla pubblicazione delle comunicazioni e dei dettagli interni a un'azienda sono complesse e di norma io preferisco rispettare la privacy, ma in questo caso, l'hacker che ha rilasciato i dati è un whistleblower e Hacking Team è un'azienda che aveva bisogno che qualcuno raccontasse come stavano davvero le cose».

Mondo

29 luglio, 2015Intervistato dall'Espresso, il guru americano della sicurezza informatica spiega i rischi che si corrono da quando il software della società è fuori controllo

Bruce Schneier: "I criminali possono usare la tecnologia di Hacking Team"

LEGGI ANCHE

L'E COMMUNITY

Entra nella nostra community Whatsapp

L'edicola

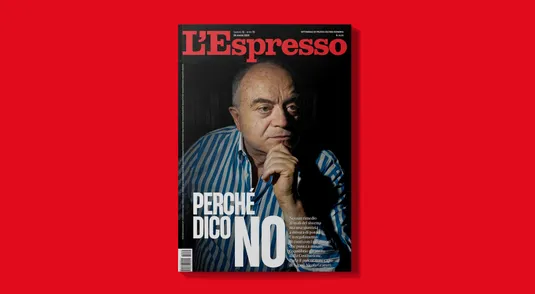

Perché dico No - Cosa c'è nel nuovo numero de L'Espresso

Il settimanale, da venerdì 20 marzo, è disponibile in edicola e in app